Cada vez con más frecuencia aparecen informaciones que nos hablan de hackeos masivos en los que empresas de todo tipo han sufrido importantes filtraciones de datos que comprometen la seguridad de cuentas de correo y teléfonos móviles de miles -a veces millones- de usuarios. Entre las últimas de las que hemos tenido noticia podemos destacar las sufridas por Facebook, Linkedin, Glovo o The Phone House.

En la mayoría de los casos, nunca llegamos a saber la verdadera dimensión del ataque, y rara vez los usuarios son informados sobre si sus datos personales se han visto comprometidos. Por seguridad; porque las empresas intentan controlar al máximo la pérdida de reputación que suponen este tipo de incidentes, o porque, directamente, no saben exactamente a qué usuarios ha afectado y en qué grado.

Ante la duda, en el caso de que alguna empresa que tenga nuestros datos haya sufrido una brecha de seguridad, lo primero que debemos hacer es cambiar nuestras contraseñas, con el fin de asegurarnos que los ciberdelincuentes no puedan acceder a nuestra cuenta.

Además, también tenemos la posibilidad de intentar averiguar si nuestras cuentas o números de teléfono se han visto comprometidos.

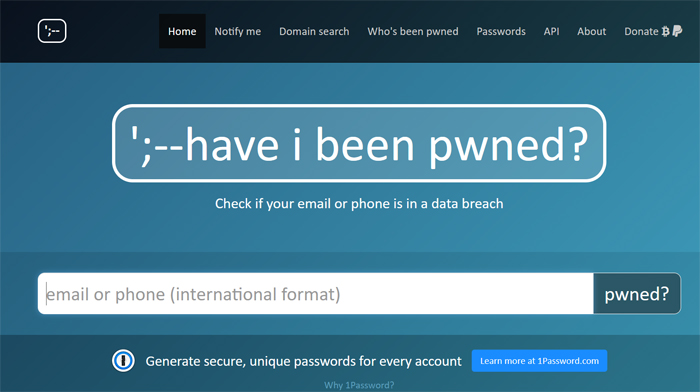

Para ello, la mejora alternativa, desde nuestro punto de vista, es Have I Been Pwned (HIBP), un sitio que lleva desde 2013 trabajando intensamente en el rastreo y verificación de hacks, y en la obtención de datos, que luego los usuarios pueden consultar.

Una servicio en línea fundado y administrado en solitario desde Queensland, Australia, por el investigador de violación de datos Troy Hunt, que incluso ha logrado la confianza del FBI, que, como se anunció recientemente, utilizará la herramienta para sacar a la luz contraseñas comprometidas.

Hunt empezó su ingente tarea de rastreo y recopilación de fugas de datos después de que Adobe sufriera una violación masiva que la compañía afirmó que había afectado a tres millones de clientes. Tiempo después, la empresa acabó admitiendo que el hackeo había expuesto las contraseñas cifradas, pero altamente crackeables, de alrededor de 150 millones de cuentas de usuarios.

La falta de transparencia de las empresas cada vez que se produce uno de estos eventos, y la falta de información a los usuarios sobre cómo les afecta una fuga de datos corporativa de estas características decidió a Hunt a trabajar para recopilar las violaciones de datos que se hicieran públicas, y a poner en marcha un sistema que permitiera a los usuarios comprobar, de manera rápida y segura, si sus datos se habían visto comprometidos en una brecha de seguridad.

Una labor que también está incidiendo en los beneficios que consiguen los ciberdelincuentes por sus acciones, ya que desde el momento en que se hace pública una filtración de datos, tal y como explica Hunt en un artículo publicado en su blog, los datos robados pierden valor en el mercado, debido a que las potenciales víctimas toman medidas como cambiar contraseñas o controlar cualquier posibilidad de actividad fraudulenta contra su identidad.

¿Cómo funciona HIBP?

Al entrar en el sitio, lo primero que vemos en una barra de búsqueda básica y una lista de los últimos grandes ataques publicados. Para saber si nuestros datos se han visto envuelto en alguna brecha de seguridad, conocida recientemente o más antigua, simplemente tendremos que poner nuestra cuenta de correo en la barra de búsqueda, y el sitio buscará en su base de datos si nuestros datos se han podido ver comprometidos en una fuga de seguridad.

Recientemente, además, el sistema incorporó la posibilidad de saber si nuestro teléfono se ha visto implicado en un hackeo. Basta con poner el número en la misma barra de búsqueda.

Si tus datos no se han filtrado en ninguna brecha de seguridad que el sitio tiene registrada, aparecerá una pantalla en verde y un texto que te informa que tus datos no se han visto comprometidos. En caso contrario, aparecerá una pantalla en rojo, con un texto en el que te informará de que ha sido “pwned”, el número de hackeos en los que tus datos se han visto implicados, y detalles sobre cada uno de los hackeos en los que tus datos se han podido ver comprometidos.

Además, también puedes encontrar información sobre las brechas de seguridad más importantes que se han producido en los últimos años, y sobre las últimas que se han añadido a la base de datos.

La web también ofrece a los usuarios la posibilidad de que se registren, para recibir una notificación en el caso de que los datos proporcionados se hayan visto comprometidos en una brecha de seguridad.

¿Es posible saber si los ciberdelincuentes se han hecho con mi contraseña?

Ahora bien, esta información que nos proporciona HIBP no podemos saber a ciencia cierta si nuestras contraseñas están en poder de los ciberdelincuentes, ya que la mayoría de los servicios, al menos aquellos que están realmente preocupados por la ciberseguridad, evitan almacenar las contraseñas reales en sus bases de datos.

Lo que se suele hacer es guardarlas en una representación hash unidireccional, que es el resultado de un algoritmo matemático que transforma cualquier bloque de datos en una nueva serie de caracteres, con lo que la contraseña no queda directamente expuesta, lo que no quiere decir que los ciberdelincuentes no puedan descifrarlas.

Ahora bien, cuanto más fuerte sea la contraseña, más complicado resultará para los criminales descifrarlas.

Además, los ciberdelincuentes tienen otros métodos para hacerse con las contraseñas de los usuarios, sin necesidad de que se vean expuestas en un gran hackeo. Métodos que ya describimos en nuestro artículo dedicado a las principales amenazas en internet, y que pasan por la instalación en un determinado equipo de malware capaz de robar información sensible como contraseñas o de capturar las pulsaciones del teclado cuando escribimos, entre otros.

Para despejar dudas, Hunt ofrece también otro servicio que se llama Pwned Passwords, donde puede buscar su propia contraseña en una base de datos de más de 600 millones de contraseñas ya recuperadas, que pueden haber sido robadas a través de una violación de datos corporativa, un ataque de ransomware o infectando equipos con malware, entre otras causas.

En este caso podremos saber si nuestra contraseña ha sido descifrada escribiéndola en la barra de búsqueda, o descargando directamente la base de datos de contraseñas robadas, un documento que pesa algo más de 12 gigas.